SharkFest'19 Retrospective

作者:易隐者 发布于:2020-11-5 9:39 Thursday 分类:网络分析

KEYNOTE PRESENTATIONS

Latest Wireshark Developments & Road Map

Gerald Combs

TUESDAY CLASSES

- 01: War story: troubleshooting issues on encrypted links by Christian Landström

- 02: TLS encryption & decryption: What every IT engineer should know about TLS by Ross Bagurdes

- Presentation Video (1:22:25)

- 03: Writing a Wireshark Dissector: 3 ways to eat bytes by Graham Bloice

- Presentation Video (1:18:07)

- 04: Solving (SharkFest) packet capture challenges with only tshark by Sake Blok

- Presentation Video (1:14:11)

- 05: How long is a packet? And does it really matter? by Stephen Donnelly

- Presentation Video (1:17:54)

- 06: Creating dissectors like a pro by generating dissectors by Richard Sharpe

- Presentation Video (1:20:38)

- 07: To Send or not to Send? How TCP congestion control algorithms work by Vladimir Gerasimov

- Presentation Video (1:30:56)

- 08: Taking a bite out of 100GB files by Betty DuBois

- Presentation Video (1:11:33)

- 09: Debugging TLS issues with Wireshark by Peter Wu

- Presentation Video (1:10:44)

- 10: IPv6 troubleshooting with Wireshark by Jeff Carrell

- 11: When TCP reassembly gets complicated by Tom Peterson

- Presentation Video (41:47)

- 12: Jumbo frames & how to catch them by Patrick Kinnison

- 13: Kismet & wireless security 101 by Mike Kershaw

- Presentation Video (1:20:16)

- 14: Tracing the untraceable with Wireshark: a view under the hood by Roland Knall

- Presentation Video (1:22:25)

- Presentation Video (1:18:07)

- Presentation Video (1:14:11)

- Presentation Video (1:17:54)

- Presentation Video (1:20:38)

- Presentation Video (1:30:56)

- Presentation Video (1:11:33)

- Presentation Video (1:10:44)

- Presentation Video (41:47)

- Presentation Video (1:20:16)

WEDNESDAY CLASSES

- 15: Automating cloud infrastructure for analysis of large network captures by Brad Palm & Brian Greunke

- Presentation Video (1:30:15)

- 16: My TCP ain't your TCP - ain't no TCP? by Simon Lindermann

- Presentation Video (1:26:14)

- 17: TLS1.3, DNS over HTTPs, DNS over TLS, QUIC, IPv6 PDM & more!by Nalini Elkins

- 18: Practical Tracewrangling: Exploring capture file manipulation/extraction by Jasper Bongertz

- Presentation Video (1:24:32)

- 19: TCP SACK overview & impact on performance by John Pittle

- Presentation Video (1:11:54)

- 20: IPv6 security assessment tools (aka IPv6 hacking tools) by Jeff Carrell

- Presentation Video (1:35:25)

- 21: Troubleshooting slow networks by Chris Greer

- Presentation Video(1:10:57)

- 22: Analyzing Windows malware traffic with Wireshark (Part 1) by Brad Duncan

- Presentation Video(1:10:57)

- 23: To send or not to send? How TCP congestion control algorithms work by Vladimir Gerasimov

- Presentation Video (1:30:56)

- 24: The packet doctors are in! Packet trace examinations with the experts by Drs. Blok, Bongertz, and Landström

- 25: Analyzing Windows malware traffic with Wireshark (Part 2) by Brad Duncan

- Presentation Video (1:04:26)

- 26: TLS encryption & decryption: what every IT engineer should know about TLS by Ross Bagurdes

- 27: Developer bytes lightning talks by Wireshark Core Developers

- 28: Wireshark visualization TIPS & tricks by Megumi Takeshita

- 29: Kismet & wireless security 101 by Mike Kershaw

- Presentation Video (1:20:16)

- Presentation Video (1:30:15)

- Presentation Video (1:26:14)

- Presentation Video (1:24:32)

- Presentation Video (1:11:54)

- Presentation Video (1:35:25)

- Presentation Video(1:10:57)

- Presentation Video(1:10:57)

- Presentation Video (1:30:56)

- Presentation Video (1:04:26)

- Presentation Video (1:20:16)

THURSDAY CLASSES

- 30: Using Wireshark to solve real problems for real people: step-by-step case studies in packet analysis by Kary Rogers

- Presentation Video (1:20:01)

- 31: TCP split brain: compare/contrast TCP effects on client & server with Wireshark (Part 1) by John Pittle

- Presentation Video (1:24:11)

- 32: Kismet & wireless security 101 by Mike Kershaw

- Presentation Video (1:20:16)

- 33: Capture file format deep dive by Jasper Bongertz

- Presentation Video (1:11:14)

- 34: TCP split brain: compare/contrast TCP effects on client & server with Wireshark (Part 2) by John Pittle

- Presentation Video (1:27:25)

- 35: Solving the impossible by Mike Canney

- Presentation Video (1:02:20)

- 36: A deep dive into LDAP: Everything you need to know to debug and troubleshoot LDAP packets by Betty DuBois

- 37: Wireshark visualization TIPS & tricks by Megumi Takeshita

- 38: Enrich your network visibility & analysis with Wireshark & ELK by Tajul Ariffin

- Presentation Video (1:05:55)

- 39: A walkthrough of the SharkFest Group & Individual Packet Challenges by Sake Blok, Christian Landström, and Jasper Bongertz

- Presentation Video (1:20:01)

- Presentation Video (1:24:11)

- Presentation Video (1:20:16)

- Presentation Video (1:11:14)

- Presentation Video (1:27:25)

- Presentation Video (1:02:20)

- Presentation Video (1:05:55)

三实“捕影”2018招人计划

作者:飞鸟 发布于:2018-1-26 13:45 Friday 分类:其 他

0x01 小组介绍

“捕影”应急响应小组是安徽三实公司旗下专门负责网络疑难故障处置、安全事件应急响应、业务系统性能优化、日志分析的团队。

1. 公安部一所网防G01安徽技术支撑团队;

2. 安徽省公安厅网安总队技术支撑团队;

3. 安徽唯一一支专注于网络疑难杂症与黑客攻击入侵应急响应的团队;

4. 协助政企金融用户处理数百起网络疑难故障;

5. 协助多地网安与用户处理数百起黑客入侵事件;

6. 在freebuf、团队博客蚂蚁网上发表了数百篇专业疑难故障与应急响应类文章;

7. 安徽省19大网络安全应急保障工作、组织几十家用户的应急演练;

8. 多次为安徽省公安厅、安徽省经信委、各地市公安/网信办提供技术培训和讲座;

9. 多位网络分析专家/应急服务专业级工程师/CISP/各种安全厂商认证工程师;

10. 团队博客www.vants.org、www.freebuf.com/author/feiniao。

0x03 招人计划

助理工程师

1. 熟悉常见网络结构

2. 了解基本的网络原理(交换机、路由器、防火墙等)

3. 掌握wireshark、科来等抓包软件的使用;能够在故障现场根据具体故障现象抓取相应的数据包;

4. 了解常见的网络设备、服务器、登录配置操作

5. 了解常见安全设备、存储设备、虚拟化的工作机制和原理,能够完成常规的操作;

6. 能与用户沟通,完成日常工作,并撰写报告;

7. 常规问题的分析和解决

8. 协助团队负责人完成其他常规工作。

技术工程师

1. 具备一定的安全能力,熟悉网络安全与web安全的原理

2. 了解常见攻击方式,如xss、sql注入、文件上传等原理

3. 熟悉主流安全设备的工作原理

4. 具有一定的分析和处理入侵事件的能力

5. 具备一定的日志分析能力,能够通过日志分析黑客攻击的痕迹

6. 熟悉TCP/IP协议,对数据包有一定的分析能力

7. 熟悉主流的网络设备,了解网络设备的工作原理

8. 能够独立处理日常的工作

9. 独立撰写用户服务过程文档。

(以上至少满足5条)

中高级安全工程师

1. 精通TCP/IP原理,具有独立解决用户网络疑难故障的能力

2. 深入理解应急响应的流程、具体步骤,可独立进行安全事件的应急处置

3. 了解IT项目管理知识体系,能够胜任公司大型安全服务项目经理;

4. 撰写体系化的技术文档并进行团队分享。

C开发工程师

1. 独立完成系统模块开发、维护,按计划完成各个模块日常开发工作;

2. 配合同事以及上级领导制定软件开发方案

3. 解决项目中因程序引起的故障问题;

4. 项目维护和新功能模块开发;

5. 良好的代码编写习惯、以及技术文档书写能力;

6. 良好的沟通与表达能力、思路清晰,较强的动手能力与逻辑分析能力。

0x04 联系方式

地址

合肥市高新区长江西路118号5F创业园A座408。

联系方式

Mail:liuqy@ahsss.com.cn

标签: 疑难故障 TCP wireshark 招聘 三实 应急响应 捕影 日志分析 招人 捕影小组 应急处置 三实捕影

某省厅门户网站A市局访问异常应急处置

作者:竹林再遇北极熊 发布于:2017-11-28 21:47 Tuesday 分类:网络分析

1 情况概述

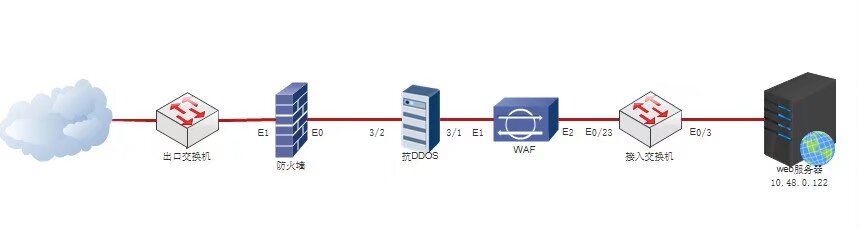

梳理省厅网络拓扑结构,了解WEB服务器通过接入交换机、WAF、抗D,经防火墙对外映射对外提供服务,其中交换机、抗D、WAF均为二层部署,如下图所示:

A市局近期有无法访问省厅门户网站的现象,换个IP即可正常访问,与省厅沟通后发现其他市局和互联网用户均能正常访问。

MOTS攻击之UDP攻击

作者:飞鸟 发布于:2017-11-15 21:26 Wednesday 分类:网络安全

1. 废话

前段时间写了篇文章介绍MOTS攻击的原理及相关的攻击方式,当时只是了解其原理,没有通过程序具体实现。这段时间找时间学习了Python,抽了几天晚上时间用Python实现了UDP的攻击程序。对于TCP这块的攻击找时间再完善一下相关程序。

对于MOTS攻击方式不了解的同学们可以翻翻我上篇文章,《MOTS攻击技术分析》。底层原理是关键,程序实现只是侧面佐证。

废话不多说,直接...

标签: TCP reset 丢包 重传 DDOS MOTS 劫持 MOTS-UDP UDP欺骗

MOTS攻击之TCP攻击

作者:飞鸟 发布于:2017-11-15 21:08 Wednesday 分类:网络安全

1. 概述

继续进行MOTS类型攻击方式的进展。这里再次强调一下,MOTS是指Man-On-The-Side,是一种在旁路监听模式下的攻击方式;和MITM不同,MITM是指Man-In-The-Middle,是中间人攻击。MOTS其原理是监听与构造响应数据包,并在正常数据包返回之前插入伪造的数据包。其实现的核心条件是TCP/IP协议本身实现时并没有考虑这方面的安全问题。MOTS...

日历

最新日志

链接

分类

最新碎语

- 如果一个人想要做一件真正忠于自己内心的事情,那么往往只能一个人独自去做"——理查德·耶茨

2019-06-25 21:34

- 日后我们知道,真正的人生道路是由内心决定的。不论我们的道路看上去如此曲折、如此荒谬地背离我们的愿望,它终归还是把我们引到我们看不见的目的地。(茨威格《昨日世界》)

2019-03-16 21:27

- 如果你渴望得到某样东西,你得让它自由,如果它回到你身边,它就是属于你的,如果它不会回来,你就从未拥有过它。——大仲马《基督山伯爵》

2018-10-09 22:07

- 人生有两大悲剧:一个是没有得到你心爱的东西;另一个是得到了你心爱的东西。人生有两大快乐:一个是没有得到你心爱的东西,于是可以寻求和创造;另一个是得到了你心爱的东西,于是可以去品味和体验。——弗洛伊德

2018-09-25 18:06

- 一个人越有思想,发现有个性的人就越多。普通人是看不出人与人之间的差别的——布莱兹·帕斯卡尔

2018-08-30 18:44

存档

- 2020年11月(2)

- 2018年1月(1)

- 2017年12月(1)

- 2017年11月(6)

- 2017年6月(1)

- 2017年5月(1)

- 2017年4月(1)

- 2017年3月(1)

- 2016年11月(1)

- 2016年4月(1)

- 2015年7月(2)

- 2015年6月(1)

- 2015年5月(5)

- 2014年12月(1)

- 2014年11月(1)

- 2014年10月(1)

- 2014年8月(1)

- 2014年7月(1)

- 2014年6月(1)

- 2014年5月(1)

- 2014年4月(3)

- 2014年2月(2)

- 2014年1月(2)

- 2013年12月(1)

- 2013年11月(1)

- 2013年10月(2)

- 2013年9月(1)

- 2013年8月(1)

- 2013年7月(3)

- 2013年6月(2)

- 2013年5月(1)

- 2013年4月(3)

- 2013年3月(1)

- 2013年2月(2)

- 2013年1月(2)

- 2012年12月(11)

- 2012年11月(12)

- 2012年10月(12)

- 2012年9月(26)

- 2012年8月(29)

- 2012年7月(18)

- 2012年6月(2)

- 2012年5月(25)

- 2012年4月(16)

- 2012年3月(13)

- 2012年2月(6)