蠕虫攻击一例

作者:Top孤狼 发布于:2013-11-15 10:12 Friday 分类:网友文章

故障描述

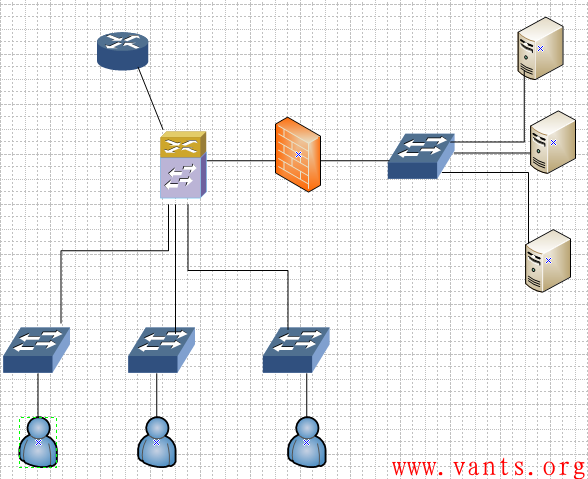

接近年关不少单位要求对网络进行检测,在分析内网时发现问题。网络出口带宽是10兆,客户机大约200台,服务器15左右,拓扑图如下:

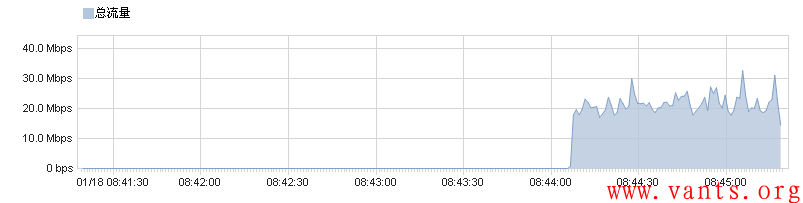

由于是对内网分析,所以抓取的数据在核心层连接防火墙的网口。抓包时间1分钟。从下图中可以看流量峰值达到32M,流量较大,但用户称网络正常。于是选择这段时间。

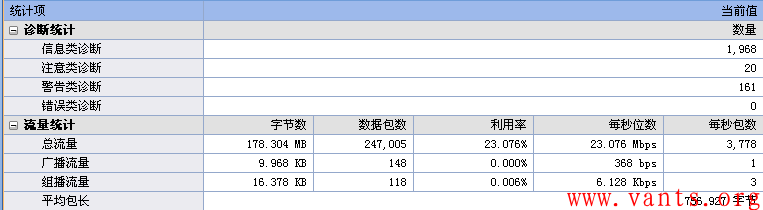

选择这段时间流量下载,查看概要试图:

在1分钟的时间里信息诊断有点偏多。

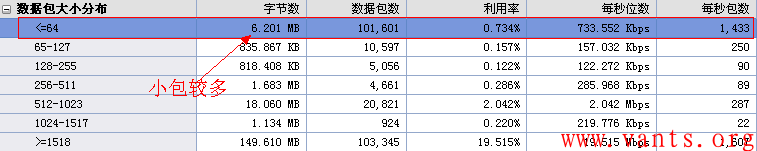

查看数据包的大小分布情况如下:

从图中可以看到,传输字节数量大于1518字节占多数,说明当前网络中存在大量的数据传输。另外小于64字节的数据包也较多,说明网络可能存在扫描等现象。

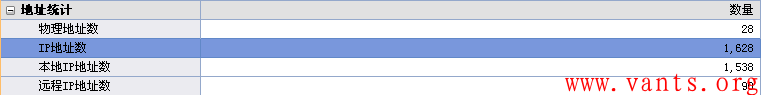

然后紧接着查看ip地址统计

结果发现ip地址数很多,在内网中当前的ip地址数量远远超过实际的ip地址数。

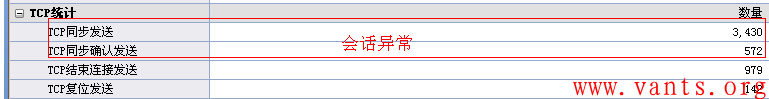

其次查看tcp统计

从图中可以看出tcp的同步发送与tcp的同步确认发送比例将近7比1,可以怀疑网络中存在tcp泛洪。

查看诊断统计:

在诊断统计中可以发现主要诊断事件是tcp重复的连接尝试。同时也验证了我们上面的猜测。

紧接着查看tcp重复连接尝试诊断发生的主要地址:

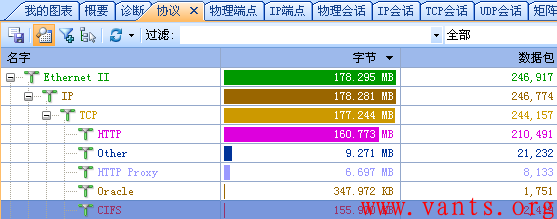

随手看看协议统计:

网络中存在共享,难道是cifs在作怪。

通过诊断发生地址,进行定位分析的结果和通过协议定位分析的结果一样网络中存在cifs共享式蠕虫攻击。

在诊断地址中进行定位查看ip会话如图:

发现10.28.100.71这个地址只有发送没有接收。

然后查看tcp会话情况如图:

目的地址都是10.28.0.0 段,目标端口都是445。

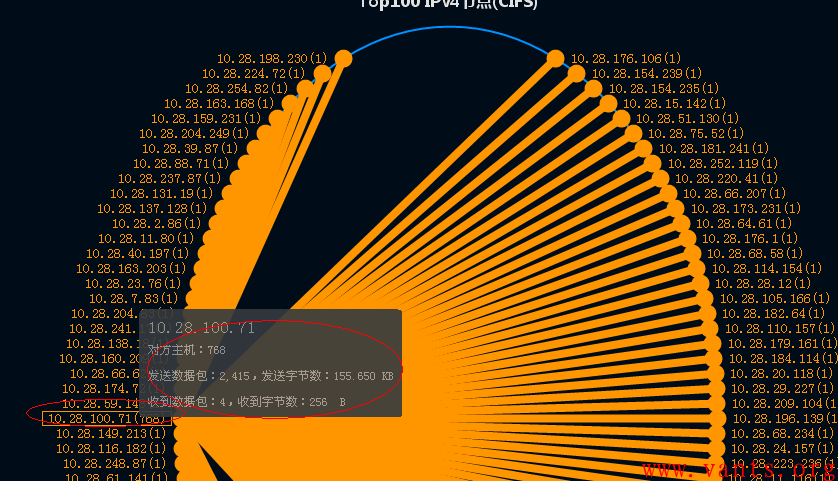

随后查看矩阵如图:

可以发现10.28.100.71地址于768台主机通讯,而且接收包只有4个,很明显是在扫描这些主机。

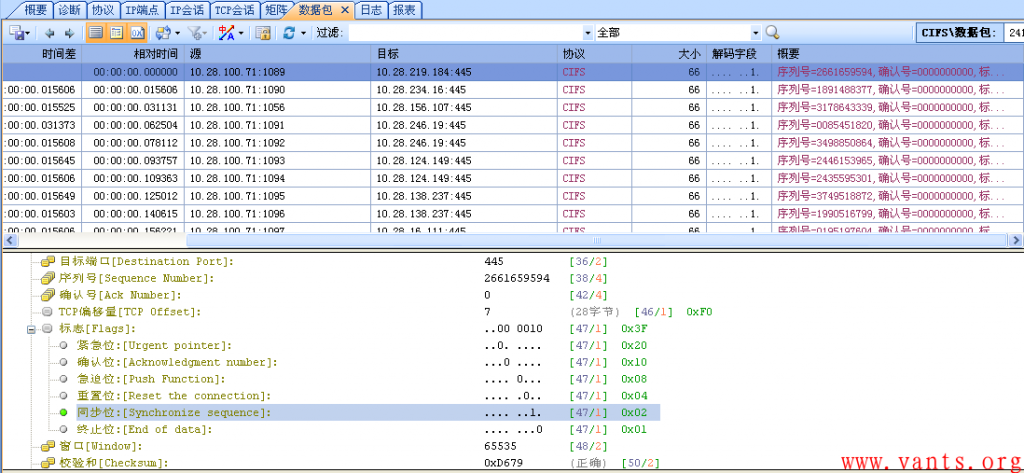

紧接着查看数据包解码如图:

可以看到TCP同步为均为1,至此可以断定该主机存在TCP同步泛洪攻击。网络中有2台主机都出现此情况,这样对核心交换机的性能会照成影响,同时会影响网络通讯,严重时可能出现网络瘫痪。

针对上面这种情况,通过和网管沟通找到这2台主机,发现这两台主机因配置低没装杀毒软件而照成感染了蠕虫,最后对其断网查毒处理。

总结

对于CIFS共享式蠕虫病毒,只要定位到相应的主机,然后查看IP会话、TCP会话、矩阵以及数据包解码,只要满足如上所说的几点活动特性可以断定中了蠕虫病毒。为了起到防患于未然,最后建议网络管理员定期对没有安装杀毒软件的主机进行杀毒,当然其他的也要杀毒了。

异常流量分析方法——发现-定位-管控

作者:易隐者 发布于:2012-11-8 21:50 Thursday 分类:网络分析

我们在实际工作环境中遇到各种影响网络系统和业务正常运行的异常流量的概率远远高于遇到疑难故障的概率,在我的博客里已经将疑难杂症的分析方法和思路做了非常深入的阐述(大家可参考《疑难故障分析常规流程和思路》、《疑难网络故障的分析方法和原理之关联分析法》、《疑难网络故障的分析方法和原理之对比分析法》等文),并且我为此撰写了大量的疑难故障的实际分析和解决的案例,我在《疑难故障分析常规流程和思路》一文中,仅仅简单的提到“全局捕包确认异常类型和源头”等寥寥数字,这并不是我疏忽,而是当这些异常流量足以对网络和业务应用产生较为严重影响的时候,其在流量的特性上往往具有较为明显的特征,因此站在网络分析技术的角度,我认为针对这些异常流量的分析是一件非常简单的事情,只要通过简单几个分析步骤和流程,即可快速的定位。但是这些看似简单的方法和流程,对于一些不了解网络分析技术或网络分析初学者来说,却是一件令人头疼的事情,我曾在工作中数次遇到朋友问我:为什么不把这些最常遇到的异常流量问题的分析方法和思路,简单明了的写出来,以助初学者快速入手呢?

我想的确有道理,把这些东西写出来,让更多的朋友能够利用我写的分析方法和思路解决实际工作过程中遇到的问题,岂不是一件快事?但是考虑到高彦刚老师在其《实用网络流量分析技术》一书中,已经对蠕虫、P2P、环路、ARP病毒等常见异常流量的分析案例做了专业的介绍,在此我将不再将高老师已经做过的、非常优秀的事情再做一遍,我主要将异常流量分析的方法和思路总结为一个简单易懂的、通用的分析流程。据此流程,你可以快速的分析定位大部分的异常流量。

该方法并不局限于任何一款具体的网络分析产品和工具,只要你熟练掌握某一种网络分析工具(wireshark、omnipeek、科来或其他),都可以按照这个分析方法,快速的分析定位大部分的异常流量。

什么是异常流量

严格的来讲,正常业务流量之外的流量,都应该归类为异常流量的范畴。但是,除了在工业控制系统等生产网络环境中,可以这样定义异常流量之外,其他的办公网络环境如此严格的定义异常流量都是不合适的。因为在普通的办公网环境下很难保证网内交互的都是业务流量。

在办公网络环境下,办公端系统的应用和管理是非常丰富和复杂的,我们难以做到让每个办公终端在固定的时间内只运行某些固定的业务系统,相反,这些办公终端会根据不同的使用者特性和个人偏好,在不同的时段运行的大量的应用进程,这些进程中可能包含正常的办公应用的进程,也可能包含大量依托于互联网的非业务应用进程,甚至可能包含使用者自己都不知道的第三方插件、木马、病毒等进程。因此,我们还需要定义一个应用更为广泛的狭义上的异常流量。

狭义范畴上的异常流量主要指:病毒、蠕虫、木马、垃圾应用(P2P下载/在线视频/在线游戏等)、攻击(各种DOS攻击流量)等影响网络和业务正常运行的流量。

如此一来,我们便明确了我们需要分析的对象了,如果你是一个初学者,这样是不是感觉更具体一点?是不是有种找到靶心的感觉,哈哈。话不多说,还是跟我一起来开启这趟分析之旅吧。

异常流量分析方法和思路

按照我个人的经验,我将异常流量的分析方法归纳为三大步骤和五个过程,分别为

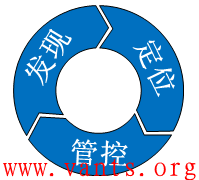

发现-定位-管控三大步骤和Whether-Who-What -Where-How五个过程。如下图所示:

发现-定位-管控三大步骤

Whether-Who-What -Where-How五个过程

发现-定位-管控三大步骤:

定位(Location):通过分析定位出异常流量的根源、类型、运作模式以及具体的主机位置,为下一步的管控提供全面的信息。

管控(Control):利用现有资源,及时实现对异常流量的管理和控制,消除异常流量对网络和业务正常运转的影响。

Whether-Who-What -Where-How五个过程:

Whether:通过分析,大致判断网络内部是否存在异常流量?

Who:若存在异常流量,异常流量都与谁有关?

What:异常流量是什么类型的?异常流量的运作机制怎样?

Where:异常流量相关的主机都在什么位置?

How:如何实现对异常流量的及时管理和控制?

这三大步骤和五个具体分析过程是相互关联的。下面我们将这三大步骤和五个具体分析过程关联起来进行阐述。

标签: 交换机 TCP wireshark omnipeek 防火墙 IPS 科来 中间设备 UDP 抓包 DOS 攻击 行为特征 发包频率 异常流量 蠕虫 木马 P2P 扫描 TCP会话 UDP会话 平均包长 平均每秒包数 利用率

日历

最新日志

链接

分类

最新碎语

- 如果一个人想要做一件真正忠于自己内心的事情,那么往往只能一个人独自去做"——理查德·耶茨

2019-06-25 21:34

- 日后我们知道,真正的人生道路是由内心决定的。不论我们的道路看上去如此曲折、如此荒谬地背离我们的愿望,它终归还是把我们引到我们看不见的目的地。(茨威格《昨日世界》)

2019-03-16 21:27

- 如果你渴望得到某样东西,你得让它自由,如果它回到你身边,它就是属于你的,如果它不会回来,你就从未拥有过它。——大仲马《基督山伯爵》

2018-10-09 22:07

- 人生有两大悲剧:一个是没有得到你心爱的东西;另一个是得到了你心爱的东西。人生有两大快乐:一个是没有得到你心爱的东西,于是可以寻求和创造;另一个是得到了你心爱的东西,于是可以去品味和体验。——弗洛伊德

2018-09-25 18:06

- 一个人越有思想,发现有个性的人就越多。普通人是看不出人与人之间的差别的——布莱兹·帕斯卡尔

2018-08-30 18:44

存档

- 2020年11月(2)

- 2018年1月(1)

- 2017年12月(1)

- 2017年11月(6)

- 2017年6月(1)

- 2017年5月(1)

- 2017年4月(1)

- 2017年3月(1)

- 2016年11月(1)

- 2016年4月(1)

- 2015年7月(2)

- 2015年6月(1)

- 2015年5月(5)

- 2014年12月(1)

- 2014年11月(1)

- 2014年10月(1)

- 2014年8月(1)

- 2014年7月(1)

- 2014年6月(1)

- 2014年5月(1)

- 2014年4月(3)

- 2014年2月(2)

- 2014年1月(2)

- 2013年12月(1)

- 2013年11月(1)

- 2013年10月(2)

- 2013年9月(1)

- 2013年8月(1)

- 2013年7月(3)

- 2013年6月(2)

- 2013年5月(1)

- 2013年4月(3)

- 2013年3月(1)

- 2013年2月(2)

- 2013年1月(2)

- 2012年12月(11)

- 2012年11月(12)

- 2012年10月(12)

- 2012年9月(26)

- 2012年8月(29)

- 2012年7月(18)

- 2012年6月(2)

- 2012年5月(25)

- 2012年4月(16)

- 2012年3月(13)

- 2012年2月(6)